ملفاتك مشفرة وامتدادها تغير؟ دليلك لفهم فيروس الفدية (Ransomware) وكيفية التصرف

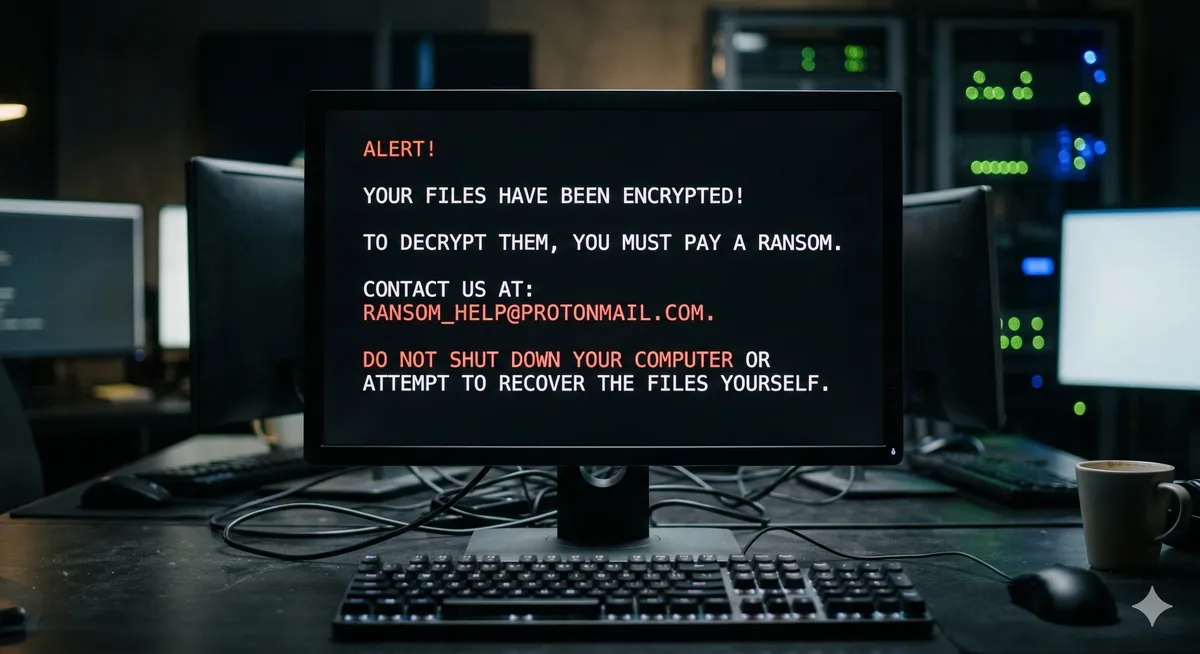

تستيقظ في الصباح، تفتح جهاز الكمبيوتر الخاص بك لإكمال عملك أو تصفح أرشيف صورك، لتكتشف الكارثة: جميع ملفات الوورد، الصور، ومقاطع الفيديو قد تغير شكلها. لم تعد تفتح، واسم كل ملف أصبح ينتهي بامتداد غريب مثل (.djvu أو .rypt أو .lock)، وعلى سطح المكتب تجد ملفاً نصياً جديداً باسم _readme.txt يحتوي على رسالة تهديد صريحة تطلب فدية مالية (غالباً بالعملات الرقمية) مقابل إعادة مفتاح فك التشفير.

نحن في Datacodex نعلم الشعور بانقباض القلب في هذه اللحظة؛ فجأة، كل تعب السنين أصبح رهينة. تمهّل، ولا تتخذ أي قرارات متسرعة. أنت تتعامل الآن مع ما يُعرف بـ فيروس الفدية (Ransomware). في هذا الدليل، سنشرح لك بشفافية الخطوات العملية للتعامل مع هذه الأزمة، وما هي الخيارات الحقيقية لإنقاذ بياناتك بعيداً عن الوعود الكاذبة.

ما هو فيروس الفدية وكيف وصل لجهازك؟

فيروس الفدية ليس فيروساً عادياً يقوم بمسح ملفاتك أو إخفائها، بل هو برنامج خبيث يستخدم خوارزميات تشفير عسكرية بالغة التعقيد (مثل AES-256 أو RSA) لتغيير محتوى البيانات الموجودة داخل درايفاتك إلى طلاسم غير مقروءة. الطريقة الوحيدة نظرياً لإعادة قراءتها هي امتلاك “المفتاح الخاص” (Private Key) الذي يحتفظ به المخترق في خوادمه.

كيف تم اختراقك غالباً؟

- تحميل البرامج المقرصنة (Cracked Software): هذا هو السبب الأول في منطقتنا العربية. عند محاولة تحميل تفعيل مجاني (Crack) لبرنامج مدفوع، فإنك تفتح الباب طواعية لهذا الفيروس.

- رسائل البريد الاحتيالية (Phishing Emails): فتح مرفق بريد إلكتروني يبدو كأنه فاتورة أو مستند عمل من مصدر مجهول.

- المنافذ المفتوحة (RDP Ports): في بيئات الشركات والسيرفرات، يدخل المخترقون يدوياً عبر بروتوكولات “سطح المكتب البعيد” غير المحمية بكلمات مرور قوية.

الإجراء الفوري: ماذا تفعل في أول 5 دقائق؟ 🛑

إذا اكتشفت الإصابة الآن، فهناك خطوات طوارئ يجب اتخاذها فوراً للحد من انتشار الضرر:

- افصل الإنترنت فوراً (Disconnect Network): انزع كابل الشبكة (Ethernet) أو أطفئ الـ Wi-Fi. الفيروس يحتاج للإنترنت ليتواصل مع خوادم المخترقين (C&C Servers) لإرسال مفتاح التشفير الخاص بك، وللانتقال لتشفير الأجهزة والسيرفرات الأخرى المتصلة بنفس الشبكة.

- افصل أجهزة التخزين الخارجية (USB/External HDD): إذا كان الفيروس لا يزال نشطاً، فسيقوم بالزحف لتشفير أي فلاشة أو هارد خارجي موصول بالجهاز.

- لا تطفئ الجهاز (Do Not Restart): إعادة التشغيل قد تزيد الضرر وتسمح للفيروس بتشفير ملفات النظام الأساسية. افصل الإنترنت والتخزين الخارجي أولاً.

- لا تحذف ملف التهديد (Identify the Variant): احتفظ بملف

_readme.txt. هذه الرسالة بالإضافة إلى الامتداد الجديد هي الدليل الذي سيساعد الخبراء في تحديد “عائلة” الفيروس ونوعه.

هل أدفع الفدية للمخترقين؟

نصيحتنا الذهبية والمهنية: لا تدفع الفدية أبداً.

أولاً، لا يوجد أي ضمان (Zero Guarantee) بأن المخترق المجرم سيرسل لك مُفتاح فك التشفير بعد أن يستلم أموالك. ثانياً، الدفع يمول هذه العصابات ويشجعهم على ابتكار فيروسات أخطر. ثالثاً، في حالات كثيرة، تكون برامج فك التشفير التي يرسلها المخترقون معيبة بُرمجياً (Buggy) وتفشل في استعادة الملفات بشكل صحيح وتؤدي لتلفها نهائياً.

(ملاحظة: في حالات الشركات الكبرى حيث يكون إفلاس الشركة هو البديل الوحيد لضياع قواعد البيانات (RAID Servers)، قد يتم اللجوء لشركات تفاوض سيبراني متخصصة لتقييم الموقف قانونياً وتقنياً).

الحل المهني: هل يمكن استعادة الملفات المشفرة تقنياً؟

بصفتنا مهندسين في Datacodex، نلتزم معك بالصدق التام: إذا كان التشفير حديثاً ويعتمد على مفتاح أونلاين (Online ID) بخوارزمية AES-256، فمن المستحيل رياضياً “كسر” التشفير بدون المفتاح. أي شخص يخبرك عكس ذلك هو إما غير متخصص أو يحاول استغلال يأسك.

لكن، الأمل لم ينتهِ. إليك كيف نتدخل في معملنا لاستعادة بياناتك:

- البحث عن مفاتيح فك التشفير المتاحة: نتعاون مع قواعد بيانات عالمية ومبادرات أمنية (مثل No More Ransom). إذا صادرت أجهزة الشرطة خوادم المخترقين، تتوفر مفاتيح مجانية لبعض العائلات. كما أن بعض الفيروسات (مثل بعض نسخ STOP/Djvu) تفشل في الاتصال بالإنترنت وتستخدم مفتاحاً محلياً (Offline Key) يمكن فكه.

- استعادة نسخ الظل (Shadow Copies): بعض الفيروسات القديمة أو ضعيفة البرمجة تفشل في مسح نسخ الظل الاحتياطية (VSS) التي ينشئها نظام ويندوز. نقوم بفحص الهاردديسك لاستخراج هذه النسخ المخفية.

- الاستعادة المنطقية العميقة (Deep Raw Recovery): الطريقة التي تعمل بها العديد من فيروسات الفدية هي: “نسخ الملف > تشفيره > مسح الملف الأصلي”. نحن في Datacodex نستخدم أدواتنا المتقدمة لتخطي نظام التشغيل والبحث في المساحات الفارغة (Unallocated Space) عن “بقايا” الملفات الأصلية المؤقتة التي تم حذفها قبل اكتمال عملية التشفير، مما يمنحنا فرصة ممتازة لاستعادة جزء كبير من صورك ومستنداتك الهامة بحالتها السليمة.

الخلاصة

الإصابة بفيروس الفدية (Ransomware) هي حالة طوارئ رقمية قصوى. تذكر أن العزلة الفورية عن الإنترنت هي أول خط دفاع، وعدم الرضوخ للمجرمين هو المبدأ الأساسي. وللمستقبل، تذكر: النسخة الاحتياطية غير المتصلة بالإنترنت (Offline Backup) هي درعك الوحيد الذي لا يمكن لأي فيروس اختراقه.